セブン&アイ、 7pay のセキュリティを軽視したツケを不正利用による信頼の毀損という形で支払うことになる

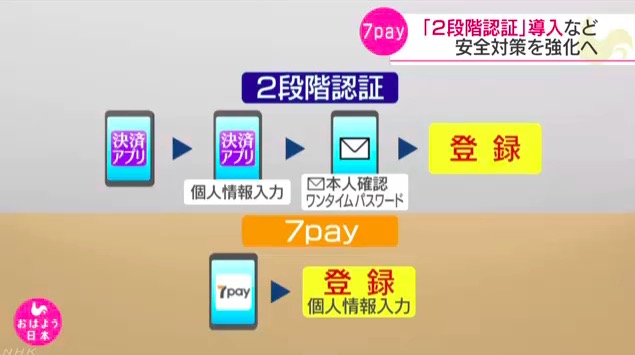

NHK によりますと、不正利用が相次いだ『7pay』に対してセブン&アイが「2段階認証の導入」などの対策を発表したとのことです。

ただ、発表された対策はサービス開始時の段階で “実装済み” でなければならないものばかりです。セキュリティーを軽視していたことは否定できないため、経営陣の判断ミスであることは否定できないと言わざるを得ないでしょう。

不正利用が相次いだスマホ決済サービスの「7pay」について、「セブン&アイ・ホールディングス」は利用者がサービスに登録する際、段階を踏んで本人かどうか確認する「2段階認証」の導入や1日当たり30万円だったチャージの上限額の引き下げを決めました。

「7pay」の不正利用ではおよそ900人が被害に遭い、被害額は5500万円に上る可能性があり、会社では被害の拡大を防ぐためすべてのチャージや新規登録を停止するとともに不審な取り引きを監視する要員を増やすなどの対応を取っています。しかし、専門家からは安全対策の甘さを厳しく指摘する声が出ています。

『7pay のログイン ID』には大きな欠陥があった

セブン&アイのシステムがかなり杜撰だったことは否定できません。不正利用の温床となった直接的な原因は『7pay のログイン ID(= 7iD)』と言えるでしょう。

なぜなら、パスワードのリセットが “ザル” だからです。

- 7iD のパスワード変更には以下の3点が必要

- 生年月日

- スマホからは任意で登録

- 未指定の場合は「2019年1月1日」が設定される

- 電話番号

- メールアドレス

- 生年月日

- 上記3項目が判明していると、“任意のアドレス” に『パスワード再設定の案内』を送ることが可能

ユーザーが事前に登録したメールアドレスではなく、別のメードアドレスに『パスワード再設定の案内』を送付することが可能なシステムなのです。これは「欠陥」と言わざるを得ないでしょう。

なぜなら、メールアドレスが知られているだけの状態(= メアドのパスワードは知られていない状態)で 7pay のアカウントが乗っ取られてしまう恐れがあるからです。これはセキュリティー上の欠陥であると言えるでしょう。

電子決済では当たり前の『2段階認証』を要件に組み入れなかった理由を説明しなければならない

また、セブン&アイは『2段階認証』が導入されていなかった理由を説明しなければなりません。しかし、マスコミが『2段階認証』を正しく理解していないため、批判の声は長続きしないと思われます。

NHK がニュースで取り上げた認識は誤りです。『2段階認証』は「本人確認」のために用いられるのですが、目的は「サービス登録時」ではなく「サービス利用時」の本人確認です。

例えば、三菱UFJ銀行が利用しているワンタイムパスワードは『2段階認証』です。

サービス利用時に「本人ですよね?」と確認することが『2段階認証』に該当します。この機能が 7pay には存在しなかったのです。システムの設計そのものに問題があったと言わざるを得ないでしょう。

「セブン&アイがどのようなセキュリティ仕様で発注したのか」を示されることが先決だ

セブン&アイは「不正利用の被害者」という立場で記者会見をしていますが、「セキュリティー分野への投資を怠っていた可能性」があるのです。

まずは「セキュリティー問題に適切に取り組んでいた」と証明する必要があります。「システム構築時の仕様」であったり、「必要な予算と時間をつぎ込んでいたか」は説明する責務があると言えるでしょう。

現場にいる個々のエンジニアは「仕事が割り当てられる立場」であるため、プロジェクトの全体像を把握することは不可能です。したがって、システムの全体像を提示した発注者がセキュリティー要件を適切に定めていたかを確認することが重要になります。

この部分に対してセブン&アイは言及しているとは言い難いため、説明しなければならない立場にあると言えるでしょう。そのためには取材をするマスコミもセキュリティーに対する適切な認識を保持ている必要があります。

現時点ではメディアも視聴者や読者に誤解を招く内容のニュースを配信しており、この点も知識を更新しなければならないと言えるのではないでしょうか。